Recentemente Akamai e Verizon, due aziende leader del mondo delle telecomunicazioni, hanno rilasciato due analisi sulla sicurezza informatica nel 2012 da cui emergono due importanti informazioni:

Recentemente Akamai e Verizon, due aziende leader del mondo delle telecomunicazioni, hanno rilasciato due analisi sulla sicurezza informatica nel 2012 da cui emergono due importanti informazioni:

1) Gli attacchi DDOS sono triplicati (Akamai)

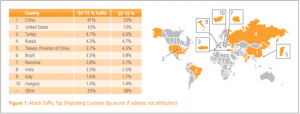

2) La quasi totalità (96%) di tutti gli attacchi osservati nel campione provengono dalla Cina (Verizon)

Dal Report “State of Internet” di Akamai, infatti, viene evidenziato come lo scorso anno nelle loro reti sono stati effettuati 768 attacchi DDOS che corrispondono a più del triplo di quelli ricevuti nel precedente 2011. Di questi un 30% mira a compromettere siti e server del settore Commercio mentre un altro 20%, invece, è rivolto verso Clienti Enterprise.

Questo genere di attacchi sono diventanti quelli prediletti sia dagli hacktivisti come gli Anonymous (documentario completo The Story Of Hacktivists), sia dai cybercriminali sia, anche, dalle Nazioni stesse nel cyberspionaggio e nelle cyberwar che sono ormai diventate una realtà a tutti gli effetti. Basti pensare che qualche mese fa Obama ha sottoscritto un progetto per investire e migliorare gli USA sulla sicurezza informatica.

Sebbene un’analisi più approfondita sull’aumento degli attacchi provenienti dalla Cina sia stata fatta da Verizon e la vedremo tra poco, anche Akamai ha confermato lo stesso trend in crescita dimostrando come dall’inizio alla fine del 2012 gli attacchi cinesi siano arrivati a ricoprire il 41% della totalità di quelli effettuati ai danni della vasta rete di Akamai.

Akamai non ha investigato ulteriormente sul motivo di questa forte crescita degli attacchi cinesi ma, visto il generale aumento dei DDOS ha iniziato a filtrare i casi da usare a campione per le statistiche e quelli, invece, da ignorare. Se gli attacchi erano di piccola portata e necessitavano di nessuno o un minimo intervento da parte dei tecnici non venivano considerati nei report, quelli invece di entità maggiore e di difficile attenuazione sono stati considerati per determinare le percentuali.

Veniamo ora a Verizon, altra grande azienda di comunicazione che ha rilasciato da pochi giorni il “Data Breach Investigations Report 2013“. Il campione di dati è basato sui dati accorpati provenienti da 19 partner per un totale di 47000 casi di attacco analizzati. Verizon conferma quanto già detto ossia che il trend di attacchi è in crescita e che, questo il dato che fa riflettere, il 96% degli attacchi anche in questo caso proviene dalla Cina e il 4%, invece, non è stato possibile individuarlo. Ciò significa che un 4% di cybercriminali utilizzano tecniche evolute per non farsi tracciare.

Di tutti i casi analizzati la maggior parte sono attribuibili al cyber spionaggio in quanto i dati presi di mira dai criminali sono informazioni militari di altre nazioni, progetti economici, informazioni politiche o comunque informazioni riservate, informazioni sulle materie prime.

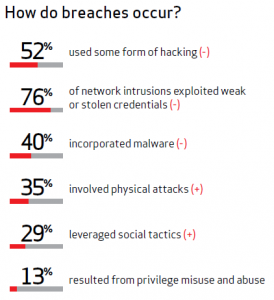

Guardando invece la tipologia di vulnerabilità sfruttate (immagine a lato) le statistiche mettono in luce come il 76% degli attacchi avvenga sfruttando vulnerabilità note.

Questa non è una novità ma sicuramente nel 2012 e in questo 2013 gli hackers che utilizzano tale metodo sono stati molto “agevolati” visto che il diffusissimo Java ha avuto una serie di gravi falle 0-day che sono state ampiamente sfruttate a più ondate per effettuare furti di dati sensibili. Recentissima la notizia di ieri della scoperta di una nuova grave falla di Java.

Alla luce di questi dati non c’è da star tranquilli quando si è al Pc. Certo gli attacchi sono mirati prevalentemente alle grandi istituzioni o aziende per via dei dati in esse contenuti ma i fenomeni di furto d’identità o phishing sono in rapida ascesa come in generale la cyber criminalità. Questo 2013 come è stato confermato da più fronti vedrà inoltre la crescita dei fenomeni di cyber crime rivolto al mondo mobile.

Già da qualche tempo Android, il sistema operativo più diffuso tra i dispositivi mobile, ha avuto lo spiacevole primato di aver generato la prima botnet Android: SpamSoldier.

E voi cosa ne pensate? Chi di voi gestisce servizi di rete o aziende che misure adotta per evitare furti di dati sensibili?